Una sofisticada campaña que utilizaba Google Sheets como infraestructura de Comando y Control (C2) ha comprometido a más de 50 organizaciones a nivel global, poniendo el foco en los sectores de telecomunicaciones y gobierno en nuestro país.

En un reciente informe técnico, Google Threat Intelligence Group (GTIG) y Mandiant revelaron el desmantelamiento de una prolífica campaña de ciberespionaje atribuida a UNC2814, un grupo con presuntos nexos con la República Popular China que ha sido rastreado desde 2017. La operación ha tenido un impacto global significativo, confirmando intrusiones en 53 organizaciones de 42 países, incluyendo a Chile.

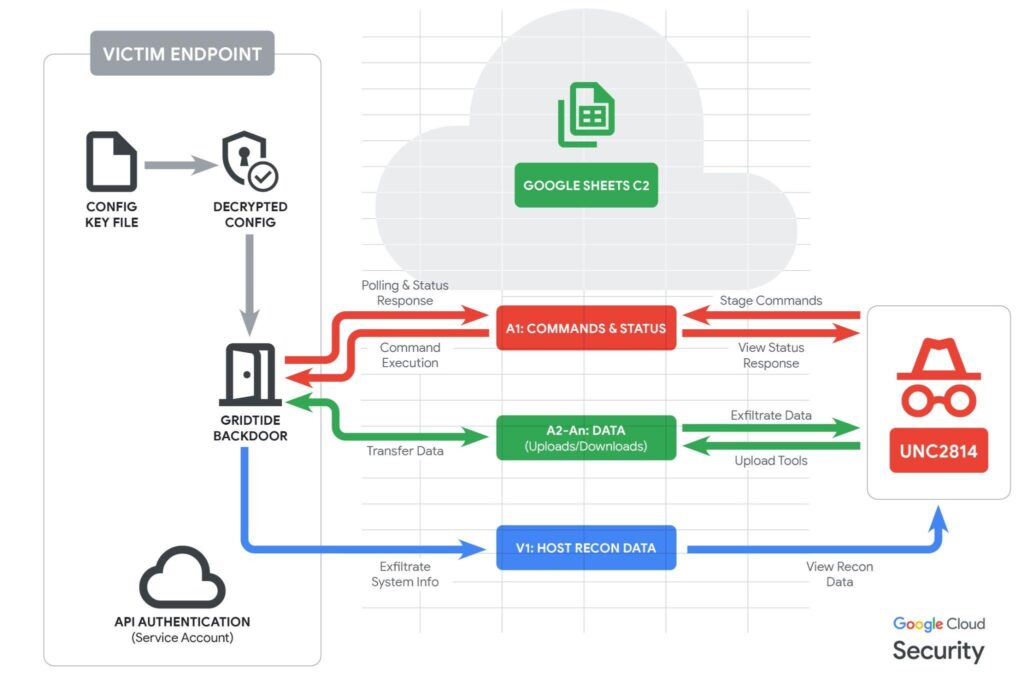

El centro de esta campaña es un novedoso backdoor denominado GRIDTIDE, un malware basado en lenguaje C diseñado para la ejecución de comandos shell arbitrarios y la transferencia de archivos. Lo que hace a esta amenaza particularmente desafiante para los equipos de respuesta a incidentes es su táctica de “living-off-the-cloud”.

GRIDTIDE: El abuso de APIs legítimas como vector de persistencia

En lugar de explotar vulnerabilidades de software tradicionales, UNC2814 abusa de las funciones legítimas de la API de Google Sheets para camuflar su tráfico de Comando y Control (C2) como actividad benigna de servicios SaaS. Según el reporte, el malware utiliza un mecanismo de polling basado en celdas:

- Celda A1: Utilizada para consultar comandos del atacante y devolver estados de éxito (ej. “Server-Command-Success”).

- Celdas A2-An: Empleadas para la transferencia de datos y salida de comandos.

- Celda V1: Destinada al almacenamiento de metadatos técnicos del endpoint comprometido.

Esta técnica permite que las comunicaciones maliciosas se mezclen con el tráfico legítimo de la nube, evadiendo los controles de seguridad perimetrales que no realizan inspección profunda de tráfico de confianza.

Impacto en Chile y el sector Telecomunicaciones

La revelación de estas operaciones en Chile coincide con la tensión geopolítica derivada del proyecto del cable submarino de fibra óptica entre China y Chile. Mientras que el gobierno de Estados Unidos ya había calificado dicho plan como una “amenaza a la seguridad regional”, el informe de Google confirma que sectores estratégicos como gobiernos y telecomunicaciones han sido los objetivos principales de UNC2814.

En los sistemas vulnerados, se detectó el acceso a Información de Identificación Personal (PII), incluyendo nombres, números de identificación y registros de llamadas, lo que sugiere que el objetivo final era la vigilancia de personas de interés y el seguimiento de comunicaciones sensibles.

Acciones de mitigación y recomendaciones

Para neutralizar la amenaza, Google procedió a:

- Cancelar todos los proyectos de Google Cloud bajo control de los atacantes.

- Revocar el acceso a las credenciales y APIs de Google Sheets utilizadas para coordinar las intrusiones.

- Liberar un conjunto de Indicadores de Compromiso (IOC) para que las organizaciones puedan identificar rastros de GRIDTIDE en sus redes.

Para los CISOs en Chile, este incidente subraya la necesidad de revisar la exposición en el borde de la red (network edge), ya que UNC2814 suele obtener acceso inicial mediante la explotación de servidores web y sistemas perimetrales que carecen de soluciones de detección de malware.

Google advierte que, dada la escala de estas intrusiones —fruto de años de esfuerzo enfocado—, es probable que el grupo intente restablecer su huella global próximamente. La recomendación para las organizaciones locales es implementar monitoreo estricto sobre el uso de APIs de servicios en la nube y fortalecer la seguridad en activos críticos de red.